CCNA 2 v5 RSE Practice Final Odpowiedzi na egzamin

Podstawy routingu i przełączania

1

Którego polecenia najlepiej użyć na nieużywanym porcie przełącznika, jeśli firma przestrzega najlepszych praktyk zalecanych przez Cisco?

switchport port-security adres mac lepkie

ip dhcp snooping

switchport port-security adres mac lepki adres mac

switchport port naruszenie bezpieczeństwa zamknięcie

zamknięcie zamknięcie *

2)

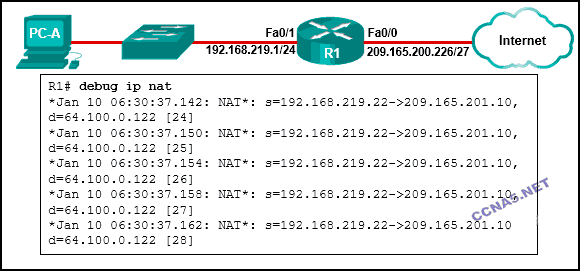

Zobacz wystawę. Administrator próbuje skonfigurować PAT na R1, ale PC-A nie może uzyskać dostępu do Internetu. Administrator próbuje pingować serwer w Internecie z komputera PC-A i zbiera debugowania pokazane na wystawie. Na podstawie tego wyniku, jaka jest najprawdopodobniej przyczyna problemu?

Wewnętrzny adres globalny nie znajduje się w tej samej podsieci co dostawca usług internetowych. *

Lista dostępu do źródła NAT jest niepoprawna.

Adres na Fa0 / 0 powinien wynosić 64.100.0.1.

Wewnętrzne i zewnętrzne interfejsy NAT zostały skonfigurowane wstecz.

3

Mała firma ma w biurze serwer internetowy, który jest dostępny z Internetu. Adres IP 192.168.10.15 jest przypisany do serwera WWW. Administrator sieci konfiguruje router, aby klienci zewnętrzni mieli dostęp do serwera internetowego przez Internet. Który element jest wymagany w konfiguracji NAT?

polecenie ip nat inside source do połączenia wewnętrznych adresów lokalnych i wewnętrznych adresów globalnych *

ACL w celu identyfikacji lokalnego adresu IPv4 serwera WWW

przeciążenie słowa kluczowego dla polecenia ip nat inside source

z pulą adresów IPv4

4

Który typ trasy statycznej zwykle używa parametru odległości w poleceniu globalnej konfiguracji trasy ip?

domyślna trasa statyczna

standardowe

podsumowanie trasy

statycznej trasa statyczna zmienna trasa statyczna *

5

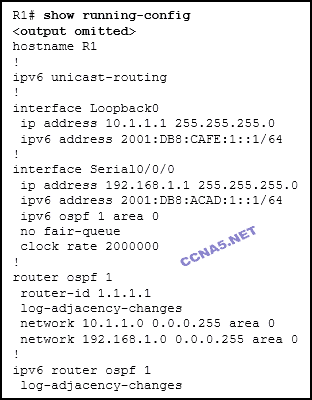

Zobacz wystawę. Jaki adres będzie używany jako identyfikator routera dla procesu OSPFv3?

2001: DB8: CAFE: 1 :: 1

192.168.1.1

10.1.1.1 *

1.1.1.1

2001: DB8: ACAD: 1 :: 1

6

Jaka jest kolejność typów pakietów używanych przez router OSPF do ustanowienia konwergencji?

LSU, LSAck, Hello, DBD, LSR

Hello, DBD, LSR, LSU, LSAck *

LSAck, Hello, DBD, LSU, LSR

Hello, LSAck, LSU, LSR, DBD

7

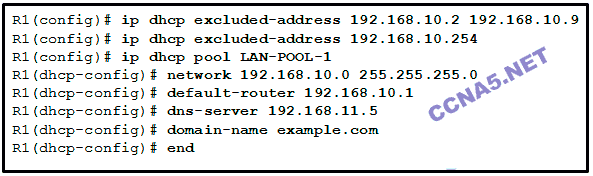

Zobacz wystawę. Jeśli adresy IP domyślnego routera bramy i serwera DNS są prawidłowe, na czym polega problem z konfiguracją?

W default-router i dns-server polecenia muszą być skonfigurowane z maskami podsieci.

Adres IP routera bramy domyślnej nie jest zawarty w liście wykluczonych adresów. *

Adres IP serwera DNS nie jest zawarty w wykluczonego adresu lista.

serwer DNS i brama domyślna routera powinny być w tej samej podsieci.

8

Administrator sieci testuje łączność IPv6 z serwerem WWW. Administrator sieci nie chce, aby inny host łączył się z serwerem WWW z wyjątkiem jednego komputera testowego. Jakiego rodzaju listy ACL IPv6 można użyć w tej sytuacji?

standardowa lub rozszerzona lista ACL

tylko nazwana lista ACL *

tylko rozszerzona lista ACL

rozszerzona, nazwana lub numerowana lista ACL

tylko standardowa lista ACL

9

Uruchom PT Ukryj i zapisz PT

Otwórz działanie PT. Wykonaj zadania opisane w instrukcjach dotyczących aktywności, a następnie odpowiedz na pytanie.

Aby sprawdzić, czy SVI jest poprawnie skonfigurowany, odpowiedz na pytanie: Które polecenie ping zakończyło się pomyślnie?

ping 192.168.25.9 *

ping 192.168.25.10

ping 192.168.25.7

ping 192.168.25.8

KONFIGURACJA

SW0 (config) # interfejs vlan 10

SW0 (config-if) # adres IP 192.168.63.2 255.255.255.0

SW0 (config-if) # wyjście

SW0 (config) # ip brama domyślna 192.168.63.1

SW0 (config) # end

10

Jaka jest zaleta korzystania z dynamicznych protokołów routingu zamiast routingu statycznego?

Zdolność do aktywnego poszukiwania nowych dróg, jeśli bieżąca ścieżka staje się niedostępny *

mniej zasobów routera napowietrzne wymagania

łatwiejsze do wdrożenia

bardziej bezpieczny w kontrolowaniu aktualizacje routingu

11

Ile sieci klasowych jest podsumowanych przez statyczną trasę podsumowującą trasę ip 192.168.32.0 255.255.248.0 S0 / 0/0?

16

4

2

8 *

12

Która metoda przełączania zapewnia bezbłędną transmisję danych?

szybkie sprawdzanie integralności przechowywania i przesyłania bez

fragmentów

*

13

Klient używa SLAAC w celu uzyskania adresu IPv6 dla swojego interfejsu. Po wygenerowaniu adresu i zastosowaniu go do interfejsu, co musi zrobić klient, aby mógł zacząć korzystać z tego adresu IPv6?

Musi wysłać komunikat DHCPv6 INFORMACJE-ŻĄDANIE, aby zażądać adresu serwera DNS.

Musi wysłać komunikat ŻĄDANIE DHCPv6 do serwera DHCPv6, aby poprosić o pozwolenie na użycie tego adresu.

Musi wysłać komunikat ICMPv6 Neighbor Solicitation, aby upewnić się, że adres nie jest już używany w sieci. *

Musi wysłać komunikat ICMPv6 Router, aby określić, z której domyślnej bramy powinien korzystać.

14

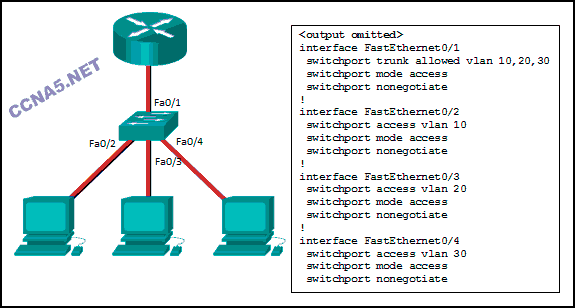

Zobacz wystawę. Komunikacja między VLAN 10, VLAN 20 i VLAN 30 nie powiodła się. Jaki jest problem?

Interfejs przełącznik FastEthernet0 / 1 jest skonfigurowany do negocjowania i nie powinien być skonfigurowany do negocjacji.

Interfejs przełącznik FastEthernet0 / 1 jest skonfigurowany jako interfejs dostępu i powinien być skonfigurowany jako interfejs magistrali. *

Interfejsy dostępu nie mają adresów IP i każdy powinien być skonfigurowany z adresem IP.

Interfejsy przełączników FastEthernet0 / 2, FastEthernet0 / 3 i FastEthernet0 / 4 są skonfigurowane tak, aby nie negocjować i powinny być skonfigurowane do negocjacji.

15

Który projekt sieci może być zalecany dla małego kampusu składającego się z jednego budynku z kilkoma użytkownikami?

projekt sieci, w której warstwy dostępu i rdzenia są zwinięte w jedną warstwę,

trójwarstwowy projekt sieci kampusu, w którym dostęp, dystrybucja i rdzeń są oddzielnymi warstwami, każda z bardzo specyficznymi funkcjami,

zwinięty projekt sieci rdzenia *

projekt sieci gdzie warstwy dostępu i dystrybucji są zwinięte w jedną warstwę

16 W

jaki sposób określa się identyfikator routera dla routera OSPFv3?

najwyższy identyfikator EUI-64 na aktywnym interfejsie

najwyższy adres IPv4 na aktywnym interfejsie *

najwyższy adres IPv6 na aktywnym interfejsie

najniższy adres MAC na aktywnym interfejsie

17

![]()

Zobacz wystawę. Jaka jest odległość administracyjna we wpisie tabeli routingu?

120 *

12

2

24

18

Co zawiera obszar OSPF?

routery, które współużytkują te same routery ID

routerów, których drzewa SPF są identycznymi

routerami, które współużytkują te same routery ID procesów,

które mają te same informacje o stanie łącza w swoich LSDB *

19

Które polecenie utworzy statyczną domyślną trasę na R1, aby wysłać cały ruch do Internetu i użyć szeregowego 0/0 jako interfejsu wyjściowego?

R1 (config) # ip route 255.255.255.255 0.0.0.0 serial 0/0

R1 (config) # ip route 0.0.0.0 255.255.255.0 serial 0/0

R1 (config) # ip route 0.0.0.0 255.255.255.255 serial 0 / 0

R1 (config) # ip route 0.0.0.0 0.0.0.0 serial 0/0 *

20

Co wynika z połączenia ze sobą dwóch lub więcej przełączników?

Liczba domen kolizyjnych jest zmniejszona.

Rozmiar domeny emisji jest zwiększony. *

Liczba domen emisji jest zwiększona.

Rozmiar domeny kolizyjnej został zwiększony.

21

Który komunikat DHCP IPv4 zawiera następujące informacje?

Adres docelowy: 255.255.255.255

Adres IPv4 klienta: 0.0.0.0

Domyślny adres bramy: 0.0.0.0

Maska podsieci: 0.0.0.0

DHCPDISCOVER * DHCPACK

DHCPOFFER

DHCPREQUEST

22

Co należy rozumieć przez termin „najlepsze dopasowanie” w odniesieniu do procesu wyszukiwania w tablicy routingu?

dopasowanie ścisłe

najdłuższe dopasowanie *

dopasowanie sieciowe dopasowanie do

supernetu

23

Wypełnij puste pole.

W przypadku routingu między sieciami VLAN router-on-stick, ile podinterfejsów musi być skonfigurowanych do obsługi 10 sieci VLAN? ” 10 ”

24

Zobacz wystawę. Uczeń na komputerze H1 kontynuuje uruchamianie rozszerzonego polecenia ping z rozszerzonymi pakietami u ucznia na komputerze H2. Administrator sieci szkolnej chce zatrzymać to zachowanie, ale nadal umożliwia obu uczniom dostęp do internetowych zadań komputerowych. Jaki byłby najlepszy plan dla administratora sieci?

Zastosuj rozszerzoną ACL przychodzącą na R1 Gi0 / 0. *

Zastosuj standardową ACL przychodzącą na R1 Gi0 / 0.

Zastosuj rozszerzoną ACL wychodzącą na R1 S0 / 0/1.

Zastosuj wychodzącą standardową listę ACL na R2 S0 / 0/1.

Zastosuj rozszerzoną ACL przychodzącą na R2 Gi0 / 1.

25

Zobacz wystawę. Administrator sieci bada opóźnienie w wydajności sieci i wydaje polecenie show interfejsy fastethernet 0/0. Jakie dwa elementy powinien następnie sprawdzić administrator na podstawie wyświetlonego wyniku? (Wybierz dwa.)

zakłócenia elektryczne

ustawienia dupleksu *

nieprawidłowe typy

kabli długości kabli *

uszkodzone zakończenie kabla

26

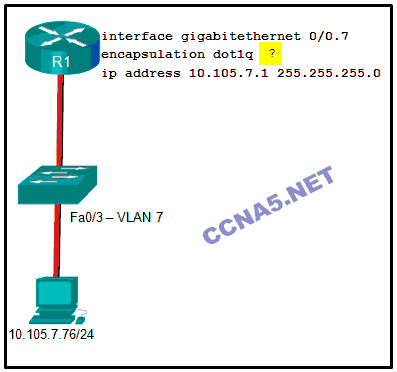

Zobacz wystawę. Administrator sieci konfiguruje routing między sieciami VLAN w sieci. Na razie używana jest tylko jedna sieć VLAN, ale wkrótce zostaną dodane kolejne. Jaki brakujący parametr jest pokazany jako podświetlony znak zapytania na grafice?

Określa liczbę hostów, które są dozwolone w interfejsie.

Identyfikuje podinterface.

Identyfikuje natywny numer VLAN.

Identyfikuje numer VLAN. *

Identyfikuje zastosowany typ enkapsulacji.

27

Umieść opcje w następującej kolejności:

hierarchiczną modularność sprężystość – nie zdobył – elastyczność

28

Które polecenie sprawdzi status zarówno fizycznych, jak i wirtualnych interfejsów przełącznika?

pokazać running-config

Show VLAN

pokaz startup-config

show interface ip brief *

29

Zobacz wystawę. Który zostałby wybrany jako identyfikator routera R2?

Identyfikator routera należy skonfigurować ręcznie. *

2001: DB8: CAFE: 2 :: / 64

2001: DB8: CAFE: A001 :: / 64

LLA: FE80 :: 2

30

Router z dwoma interfejsami LAN, dwoma interfejsami WAN i jednym skonfigurowanym interfejsem pętli zwrotnej działa z OSPF jako protokołem routingu. Czego używa proces OSPF routera do przypisania identyfikatora routera?

najwyższy adres IP skonfigurowany w sieci WAN łączy

adres IP interfejsu skonfigurowanego z priorytetem 0

najwyższy adres IP w sieci LAN

odpowiada identyfikatorowi obszaru OSPF skonfigurowanemu na interfejsie o najwyższym adresie

IP interfejs sprzężenia zwrotnego IP adres*

31

Jakie dwie informacje są wymagane przy tworzeniu standardowej listy kontroli dostępu? (Wybierz dwa.)

maska podsieci i maska

listy symboli wieloznacznych między 100 a 199

adres źródłowy i maska symboli wieloznacznych * numer listy dostępu od 1 do 99 * adres docelowy i maska symboli wieloznacznych

32

Jaki jest efekt maski wieloznacznej listy kontroli dostępu 0.0.0.15? (Wybierz dwa.)

Pierwsze 28 bitów podanego adresu IP zostanie zignorowane.

Pierwsze 28 bitów dostarczonego adresu IP zostanie dopasowane. *

Pierwsze 32 bity dostarczonego adresu IP zostaną dopasowane.

Ostatnie cztery bity dostarczonego adresu IP zostaną zignorowane. *

Ostatnie cztery bity dostarczonego adresu IP zostaną dopasowane.

Ostatnie pięć bitów podanego adresu IP zostanie zignorowanych.

33

Student studiuje w celu uzyskania certyfikatu Cisco CCENT i wizualizuje listy rozszerzonego dostępu. Które trzy słowa kluczowe mogą natychmiast następować po słowach kluczowych zezwalając lub odmawiając w ramach listy rozszerzonego dostępu? (Wybierz trzy.)

telnet

www

udp * tcp * ftp icmp *

34

Których dwóch słów kluczowych można użyć na liście kontroli dostępu do zamiany maski wieloznacznej lub pary adresu i maski wieloznacznej? (Wybierz dwa.)

any *

some

gt

most

host *

all

35

Umieść opcje w następującej kolejności:

Krok 3

– cel pozostaw pusty –

Krok 4 Krok 2 Krok 1

36

Wypełnij puste pole. Nie używaj skrótów.

Polecenie „ pełny dupleks ” konfiguruje port przełącznika do działania w trybie pełnego dupleksu.

37

Zobacz wystawę. R1 i R2 są sąsiadami OSPFv3. Którego adresu użyłby R1 jako następnego przeskoku dla pakietów przeznaczonych do Internetu?

2001: DB8: ACAD: 1 :: 2

FE80 :: 21E: BEFF: FEF4: 5538 *

2001: DB8: C5C0: 1 :: 2

FF02 :: 5

38

Która trasa nigdy nie może być ostateczną trasą w tabeli routingu?

trasa potomna

poziom jedna trasa trasa

nadrzędna *

poziom druga trasa

39

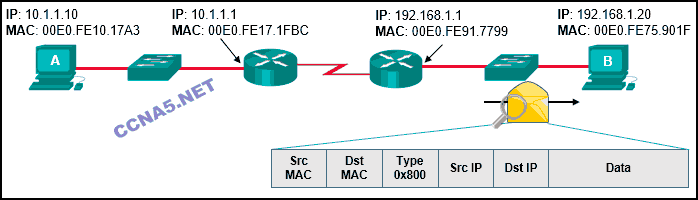

Zobacz wystawę. Host A wysłał pakiet do hosta B. Jaki będzie źródłowy adres MAC i adres IP w pakiecie, gdy dotrze na host B?

Źródło MAC: 00E0.FE10.17A3

Źródło IP: 10.1.1.10

Źródło MAC: 00E0.FE91.7799

Źródło IP: 10.1.1.1

Źródło MAC: 00E0.FE91.7799

Źródło IP: 192.168.1.1

Źródło MAC: 00E0.FE91.7799 Źródło IP: 10.1.1.10 *

Źródło MAC: 00E0.FE10.17A3

Źródło IP: 192.168.1.1

40

Jaki jest wpływ wejścia do sieci 192.168.10.1 0.0.0.0 obszar 0 polecenie w trybie konfiguracji routera?

To polecenie nie przyniesie żadnego efektu, ponieważ wykorzystuje maskę czterokrotnie zerową.

Interfejs o adresie IPv4 192.168.10.1 będzie interfejsem pasywnym.

Reklamy OSPF będą zawierać określony adres IPv4 192.168.10.1.

Reklamy OSPF będą obejmować sieć w interfejsie o adresie IPv4 192.168.10.1. *

41

Administrator próbuje usunąć konfiguracje z przełącznika. Po użyciu polecenia wymaż start-config i ponownym załadowaniu przełącznika administrator stwierdza, że sieci VLAN 10 i 100 nadal istnieją na przełączniku. Dlaczego nie usunięto tych sieci VLAN?

Tych sieci VLAN nie można usunąć, chyba że przełącznik jest w trybie klienta VTP.

Te sieci VLAN są domyślnymi sieciami VLAN, których nie można usunąć.

Te sieci VLAN można usunąć z przełącznika tylko za pomocą poleceń no vlan 10 i no vlan 100.

Ponieważ te sieci VLAN są przechowywane w pliku o nazwie vlan.dat, który znajduje się w pamięci flash, plik ten należy ręcznie usunąć. *

42

Co jest wadą, gdy obie strony komunikacji korzystają z PAT?

Adresowanie IPv4 hosta jest skomplikowane.

Utrata możliwości śledzenia IPv4 typu end-to-end. *

Elastyczność połączeń z Internetem jest zmniejszona.

Negatywnie wpływa to na bezpieczeństwo komunikacji.

43

Co jest związane z protokołami routingu według stanu łącza?

pierwsze obliczenia na najkrótszej ścieżce * pętle zwrotne z odwróconymroutingiemtrucizny z

niskim

podziałemprocesora

44

Zobacz wystawę. Komputer pod adresem 10.1.1.45 nie może uzyskać dostępu do Internetu. Jaka jest najbardziej prawdopodobna przyczyna problemu?

Pula NAT została wyczerpana. *

Lista dostępu 1 nie została poprawnie skonfigurowana.

Interfejsy wewnętrzne i zewnętrzne zostały skonfigurowane do tyłu.

W puli NAT użyto niewłaściwej maski sieci.

45

W jakim typie ataku złośliwy węzeł żąda wszystkich dostępnych adresów IP w puli adresów serwera DHCP, aby uniemożliwić legalnym hostom uzyskanie dostępu do sieci?

Przepełnienie tabeli CAM Szpiegowanie

DHCP Zalewanie

adresu MAC Głodowanie

DHCP *

46

Kiedy przełącznik używa filtrowania ramek?

Docelowy adres MAC jest dla hosta bez wpisu w tabeli adresów MAC.

Docelowy adres MAC jest dla hosta w sieci obsługiwanej przez inny router.

Docelowy adres MAC jest przeznaczony dla hosta w innym segmencie sieci niż źródło ruchu.

Docelowy adres MAC jest dla hosta w tym samym segmencie sieci, co źródło ruchu. *

47 W

jaki sposób router będzie obsługiwał routing statyczny inaczej, jeśli funkcja Cisco Express Forwarding jest wyłączona?

Trasy statyczne korzystające z interfejsu wyjściowego będą niepotrzebne.

Nie będzie przeprowadzać wyszukiwania rekurencyjnego.

Interfejsy Ethernet z wieloma dostępem będą wymagały w pełni określonych tras statycznych, aby uniknąć niespójności routingu. *

Szeregowe interfejsy punkt-punkt będą wymagały w pełni określonych tras statycznych, aby uniknąć niespójności routingu.

48

Administrator utworzył i zastosował wychodzącą rozszerzoną listę ACL Telnet na routerze, aby zapobiec inicjowanym przez router sesjom Telnet. Co jest konsekwencją tej konfiguracji?

ACL nie będzie działać jako pożądane, ponieważ wychodzące ACL nie może blokować router zapoczątkowany ruch. *

ACL działa tak długo, jak to jest stosowane do wszystkich wierszy vty.

ACL działa w razie potrzeby, o ile jest on stosowany do poprawny interfejs.

Lista ACL nie będzie działać, ponieważ tylko standardowe listy ACL można zastosować do linii vty.

49

Administrator próbuje zmienić identyfikator routera na routerze z systemem OSPFv3, zmieniając adres IPv4 w interfejsie zwrotnym routera. Po zmianie adresu IPv4 administrator zauważa, że identyfikator routera nie zmienił się. Jakie dwa działania może podjąć administrator, aby router użył nowego adresu IPv4 jako identyfikatora routera? (Wybierz dwa.)

Uruchom ponownie router. *

Wyłącz i włącz ponownie routing IPv4.

Zamknij i ponownie włącz interfejs sprzężenia zwrotnego.

Skopiuj działającą konfigurację do NVRAM.

Wyczyść proces IPP6 OSPF. *

50

W przypadku routingu dużej liczby sieci VLAN, jakie są dwie wady stosowania metody routingu między sieciami VLAN router-on-stick-stick zamiast metody routingu między sieciami VLAN z przełącznikiem wielowarstwowym? (Wybierz dwa.)

Router na patyku wymaga wielu fizycznych interfejsów na routerze.

Wymagany jest dedykowany router. * Wiele interfejsów podrzędnych może wpływać na prędkość przepływu ruchu. * Router na patyku wymaga skonfigurowania interfejsów podrzędnych w tych samych podsieciach. Potrzebnych jest wiele plików SVI.