CCNA 4 v5 CN Praktyczny finał egzamin odpowiedzi

Łączenie sieci

1

Które rozwiązanie VPN dla klientów mobilnych jest pozbawione klienta?

GRE

SSL *

SSH

IPsec

2

W przypadku sieci VPN, która technologia zapewnia bezpieczny zdalny dostęp przez Internet?

ADSL

QoS

IPsec *

LTE

3

Technik rozmawia z kolegą z konkurencyjnej firmy i porównuje prędkości transferu DSL między obiema firmami. Obie firmy znajdują się w tym samym mieście, korzystają z tego samego usługodawcy i mają tę samą stawkę / abonament. Jakie jest wyjaśnienie, dlaczego Firma A zgłasza wyższe prędkości pobierania niż Firma B?

Firma B dzieli połączenie z DSLAM z większą liczbą klientów niż firma A.

Firma A używa mikrofiltrów tylko w lokalizacjach oddziałów.

Firma A jest bliżej usługodawcy. *

Firma B ma większy ruch głosowy POTS niż firma A.

4 W

jaki sposób pułapka SNMP pomaga w monitorowaniu i zarządzaniu siecią?

Sygnalizuje próby rozpoczęcia ataku DoS w sieci.

Gromadzi informacje dla stacji zarządzania za pomocą urządzeń odpytywania.

Raportuje do stacji zarządzania, odpowiadając na ankiety.

Wysyła komunikat ostrzegawczy do stacji zarządzania po osiągnięciu progu. *

5

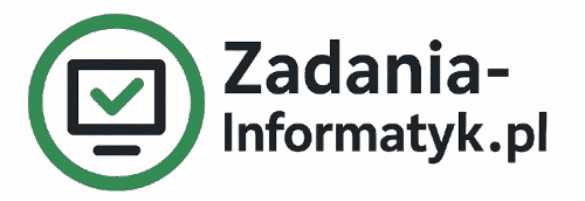

Zobacz wystawę. Komputer pod adresem 10.1.1.45 nie może uzyskać dostępu do Internetu. Jaka jest najbardziej prawdopodobna przyczyna problemu?

Interfejsy wewnętrzne i zewnętrzne zostały skonfigurowane do tyłu.

W puli NAT użyto niewłaściwej maski sieci.

Pula NAT została wyczerpana. *

Lista dostępu 1 nie została poprawnie skonfigurowana.

6

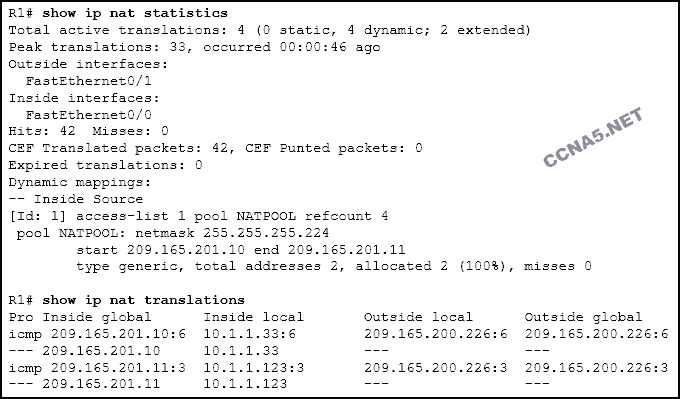

Zobacz wystawę. Administrator sieci skonfigurował routery RTA i RTB, ale nie może pingować z interfejsu szeregowego na interfejs szeregowy. Która warstwa modelu OSI jest najbardziej prawdopodobną przyczyną problemu?

sieciowy

fizyczny link do danych

aplikacji

*

transport

7

Użytkownik nie może połączyć się z Internetem. Administrator sieci decyduje się na zastosowanie odgórnego rozwiązania problemu. Które działanie powinien wykonać administrator jako pierwszy?

Sprawdź połączenie kabla łączącego komputer z ścianą.

Uruchom polecenie tracert, aby zidentyfikować wadliwe urządzenie.

Wprowadź adres IP w pasku adresu przeglądarki internetowej, aby ustalić, czy DNS nie działa. *

Uruchom polecenie ipconfig, aby zweryfikować adres IP, maskę podsieci i bramę na komputerze.

8

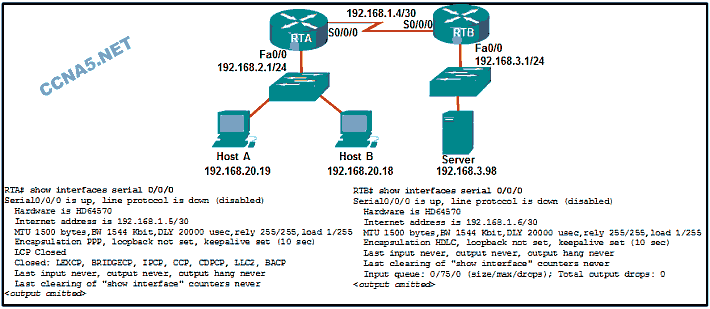

Zobacz wystawę. Administrator sieci skonfigurował router Edge_Router jak pokazano na wydruku. Brak połączenia między Edge_Router a routerem innym niż Cisco z uruchomionym Frame Relay. Co należy zrobić, aby naprawić tę łączność w warstwie 2?

Zmodyfikuj identyfikator procesu OSPF z 10 na 1.

Wydaj komendę ansi przekaźnika ramki typu LMI na interfejsie szeregowym 0/1/0.

Wydaj słowo kluczowe ietf, gdy włączasz Frame Relay na interfejsie szeregowym 0/1 / 0. *

Wydaj słowo kluczowe broadcast podczas wykonywania statycznego mapowania na interfejsie szeregowym 0/1/0.

Popraw adres IP użyty w poleceniu mapowania przekaźnika ramek.

9

Jaka jest przewaga technologii komutacji pakietów w porównaniu z technologią komutacji obwodów?

Sieci z komutacją pakietów nie wymagają drogiego stałego połączenia z każdym punktem końcowym.

Sieci z komutacją pakietów mogą efektywnie wykorzystywać wiele tras w sieci dostawcy usług. *

Sieci z komutacją pakietów zwykle mają mniejsze opóźnienia w porównaniu do sieci z komutacją łączy.

Sieci z komutacją pakietów są mniej podatne na zakłócenia niż sieci z komutacją łączy.

10

Administrator sieci przeniósł intranetowy serwer internetowy firmy z portu przełącznika na dedykowany interfejs routera. W jaki sposób administrator może ustalić, w jaki sposób ta zmiana wpłynęła na wydajność i dostępność w intranecie firmy?

Wywiad z asystentami administracyjnymi departamentów i ustal, czy ich zdaniem czas ładowania stron internetowych się poprawił.

Porównaj liczbę trafień na firmowym serwerze internetowym w bieżącym tygodniu z wartościami zarejestrowanymi w poprzednich tygodniach.

Określ wydajność w intranecie, monitorując czasy ładowania stron firmowych ze zdalnych stron.

Przeprowadź test wydajności i porównaj z wcześniej ustalonym poziomem odniesienia. *

11

Które stwierdzenie opisuje kabel?

Abonent kablowy musi zakupić system terminacji modemu kablowego (CMTS).

Świadczenie usług w sieci kablowej wymaga częstotliwości odbiorczych w zakresie od 50 do 860 MHz oraz częstotliwości wysyłających w zakresie od 5 do 42 MHz. *

Każdy abonent kablowy ma dedykowane wysyłanie i wysyłanie pasmo.

Abonenci telewizji kablowej mogą oczekiwać przepustowości do 27 Mb / s na ścieżce przesyłania.

12

Który wpis syslog ma kod ważności wskazujący najpoważniejszą sytuację?

Mar 17 06:42:22: 10.1.1.1% LINK-3-UPDOWN: Interfejs FastEthernet0 / 3, zmieniono stan na down *

Mar 17 06:43:02: 10.1.1.1% LINEPROTO-5-UPDOWN: Protokół linii na interfejsie FastEthernet0 / 3, zmieniono stan do

17 marca 06:42:21: 10.1.1.1% CDP-4-DUPLEX_MISMATCH: niezgodność dupleksu wykryta w FastEthernet0 / 3 (nie półdupleks), z NA-1.30.foo.com FastEthernet0 / 24 (półdupleks).

Mar 17 06:03:21: 10.1.1.1% SYS-6-BOOTTIME: Czas potrzebny do ponownego uruchomienia po przeładowaniu = 551932 sekundy

Mar 17 06:42:20: 10.1.1.1% SYS-5-CONFIG_I: Konfigurowane z konsoli przez mwmwm on vty0 (192.168.254.5)

17 marca 06:42:22: 10.1.1.1% LINEPROTO-5-UPDOWN: Protokół liniowy interfejsu FastEthernet0 / 3, zmieniono stan na down

13

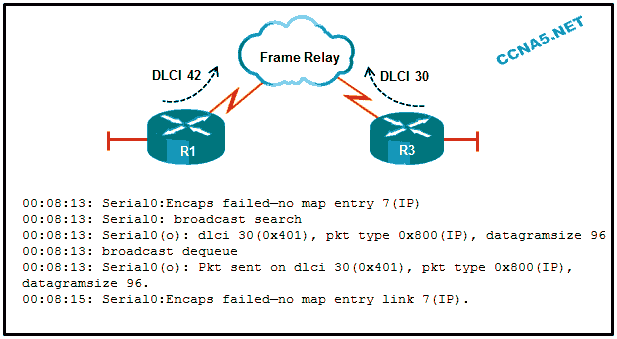

Zobacz wystawę. R3 ma następującą konfigurację:

R3 # show running-config

– pominięto niektóre teksty wyjściowe –

interfejs serial0

przepustowość 128

adres ip 192.168.11.2 255.255.255.0

enkapsulacja

ramka-przekaźnik mapa-przekaźnik mapa ip 192.168.11.2 30 broadcast

Po wykonaniu komendy R3 # debugowanie pakietu przekaźnika ramki, ping jest wysyłany z R3 do R1, ale nie powiedzie się. Na czym polega problem na podstawie danych wyjściowych polecenia debugowania przedstawionych na grafice i konfiguracji routera?

W instrukcji map istnieje niepoprawny adres IP. *

W interfejsie s0 nie skonfigurowano częstotliwości taktowania.

W komendzie przekaźnika ramki enkapsulacji brakuje słowa kluczowego broadcast.

W instrukcji map znajduje się niepoprawny numer DLCI

14

Technik został poproszony o skonfigurowanie połączenia szerokopasmowego dla telepracownika. Technik został poinstruowany, że wszystkie przesyłane i pobierane pliki muszą korzystać z istniejących linii telefonicznych. Jakiej technologii szerokopasmowej należy użyć?

kabel

ISDN

DSL *

POTS

15

Która technologia WAN wykorzystuje stały ładunek 48 bajtów i jest przesyłana zarówno przez przełączane, jak i stałe obwody wirtualne?

ISDN

Metro Ethernet

Frame Relay

ATM *

16

Które dwa stwierdzenia dotyczące NetFlow są prawdziwe? (Wybierz dwa.)

NetFlow może być wykorzystywany do zbierania wskaźników wydajności, takich jak błędy interfejsu, użycie procesora i użycie pamięci.

Kolektory ruchu NetFlow wykorzystują model „pull” do uzyskiwania statystyk ruchu z interesujących portów.

NetFlow może być wykorzystywany do monitorowania statystyk ruchu, w tym zawartości pakietów.

NetFlow to funkcja specyficzna dla Cisco, która umożliwia zbieranie szczegółowych profili ruchu. *

NetFlow może służyć do tworzenia podstawowej dokumentacji. *

NetFlow to narzędzie do monitorowania sieci i raportowania zdarzeń.

17

Które trzy elementy są zwykle uwzględniane, gdy komunikat dziennika jest generowany przez klienta syslog i przekazywany na serwer syslog? (Wybierz trzy.)

ID

sumy kontrolnej pola

data i godzina wiadomości *

ID urządzenia wysyłającego *

długość

wiadomości ID wiadomości *

18

Które stwierdzenie jest prawdziwe o KPK?

NCP ustanawia początkowe połączenie między urządzeniami PPP.

NCP testuje łącze, aby upewnić się, że jakość łącza jest wystarczająca.

Każdy protokół sieciowy ma odpowiedni NCP. * Za

zakończenie łącza odpowiada NCP.

19

Co to jest IPsec?

protokół używany do utworzenia sieci VPN w warstwie 2 modelu OSI

56-bitowa metoda uwierzytelniania i szyfrowania, której należy użyć do utworzenia tuneli VPN,

czyli sposobu, w jaki routery i bramy VPN odczytują i przekazują pakiety z zaszyfrowanymi nagłówkami pakietów

specyfikacją sposób, w jaki grupa protokołów i algorytmów łączy się w celu tworzenia sieci VPN *

20

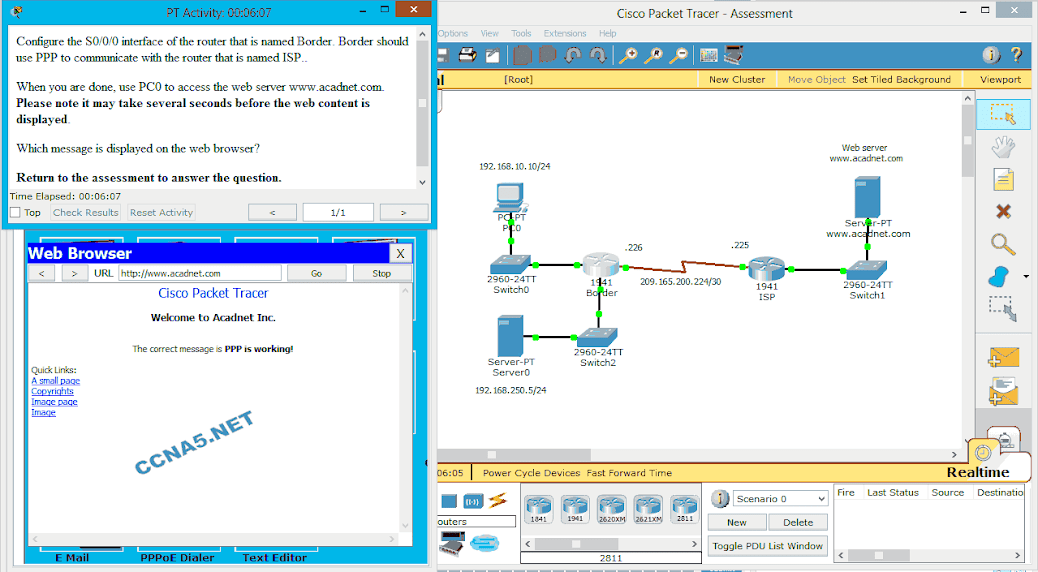

Uruchom PT Ukryj i zapisz PT

Otwórz działanie PT. Wykonaj zadania opisane w instrukcjach dotyczących aktywności, a następnie odpowiedz na pytanie.

Który komunikat jest wyświetlany w przeglądarce internetowej?

PPP działa! *

Prawidłowo skonfigurowany!

PPP skonfigurowane!

Dobra robota!

21

Które stwierdzenie jest prawdziwe na temat działania połączenia VPN typu lokacja-lokacja?

Dane są szyfrowane przez bramę VPN po stronie wysyłającej i odszyfrowywane przez hosta docelowego.

Dane są szyfrowane przez host wysyłający i odszyfrowane przez bramę VPN po stronie odbierającej.

Dane są szyfrowane i odszyfrowywane przez bramy VPN zarówno po stronie wysyłającej, jak i odbierającej. *

Dane są szyfrowane i deszyfrowane przez hosty wysyłające i docelowe.

22

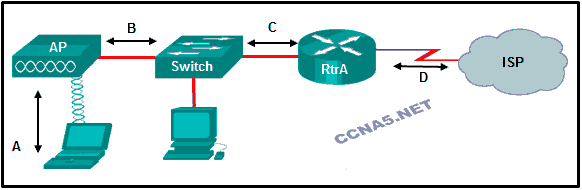

Zobacz wystawę. Jaki typ enkapsulacji warstwy 2 będzie używany do połączenia D na podstawie tej konfiguracji na nowo zainstalowanym routerze:

RtrA (config) # interfejs serial0 /

0/0 RtrA (config-if) # adres ip 128.107.0.2 255.255.255.252

RtrA (config-if) # brak zamknięcia

PPP

HDLC *

Ethernet

Frame Relay

23

Jakie są dwie cechy technologii DSL? (Wybierz dwa.)

Filtry i rozgałęźniki pozwalają ruchowi POTS i DSL współdzielić to samo medium. *

Szybkość pobierania DSL jest zmniejszona przez duże natężenie ruchu głosowego POTS.

Dostawcy usług wdrażają DSL w lokalnej pętli sieci telefonicznej. *

DSL to współużytkowane medium, które umożliwia wielu użytkownikom współdzielenie przepustowości dostępnej z DSLAM.

Przesyłane pliki zazwyczaj oferują wyższe prędkości przesyłania niż pliki do pobrania.

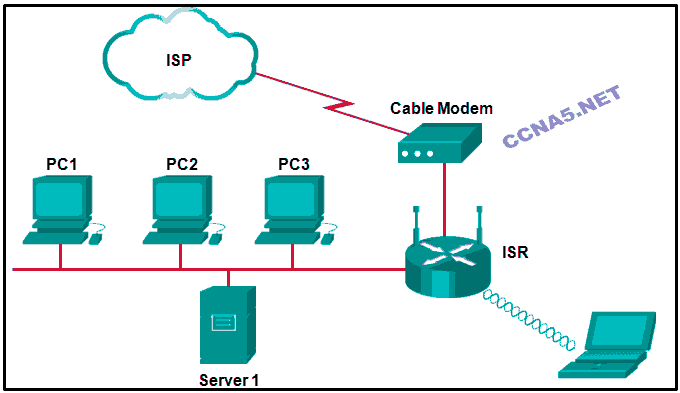

24

Zobacz wystawę. Małe biuro korzysta z ISR w celu zapewnienia łączności dla komputerów przewodowych i bezprzewodowych. Pewnego dnia sprzedawca korzystający z laptopa nie może połączyć się z serwerem Server1 za pośrednictwem sieci bezprzewodowej. Technik sieci próbuje ustalić, czy problem dotyczy sieci bezprzewodowej czy przewodowej. Technik z powodzeniem wysyła ping z bezprzewodowego laptopa do domyślnego adresu IP bramy na ISR. Jaki powinien być następny krok rozwiązywania problemów?

Ping z serwera 1 na adres IP bramy. *

Ping z serwera 1 na PC1.

Pinguj z laptopa do portu Ethernet w modemie kablowym.

Ping z laptopa na PC1

25

Jakie są dwa ulepszenia połączenia WAN, które są osiągane przez wdrożenie PPPoE? (Wybierz dwa.)

Hermetyzacja ramek Ethernet w ramkach PPP to efektywne wykorzystanie przepustowości.

Funkcje DSL CHAP są zawarte w PPPoE.

PPP umożliwia ISP przypisanie adresu IP do interfejsu WAN klienta. *

Łącze Ethernet obsługuje wiele protokołów łącza danych.

CHAP umożliwia uwierzytelnianie i rozliczanie klientów. *

26

ISP przypisał firmie blok adresów IP 203.0.113.0/27. Firma posiada ponad 6000 urządzeń wewnętrznych. Jaki rodzaj NAT byłby najbardziej odpowiedni dla stacji roboczych pracowników w firmie?

dynamiczne NAT

Dynamiczne przeciążenie NAT przy użyciu puli adresów *

statyczny

port NAT przekierowuje

PAT z interfejsu routera zewnętrznego

27

Jakie są dwie znaczące korzyści, które zapewnia IPsec? (Wybierz dwa.)

enkapsulacja *

szyfrowanie *

automatyczne tworzenie sieci prywatnej

automatyczne tworzenie

uwierzytelniania wsieci publicznej

28

Co sprawia, że aplikacja Cisco EasyVPN jest przydatnym narzędziem do wdrażania VPN?

Zapewnia, że zdalni pracownicy faktycznie używają VPN do łączności.

Upraszcza zadania konfiguracyjne dla urządzenia, które jest używane jako serwer VPN. *

Pozwala na użycie większej liczby urządzeń sieciowych do połączeń VPN.

Zapewnia algorytmy szyfrowania niedostępne w innych systemach.

29

Jaki jest cel Cisco Enterprise Architecture?

Zapewnia usługi i funkcjonalność dla warstwy podstawowej, grupując różne komponenty w jeden komponent, który znajduje się w warstwie dostępu.

Zastępuje trójwarstwowy model hierarchiczny płaskim podejściem do sieci.

Zmniejsza ogólny ruch sieciowy, grupując farmy serwerów, serwer zarządzania, korporacyjny intranet i routery e-commerce na tej samej warstwie.

Zapewnia ogólnosystemową architekturę sieci systemowej, która pomaga chronić, optymalizować i rozwijać infrastrukturę sieciową, która wspiera procesy biznesowe firmy. *

30

Który podstawowy moduł sieciowy architektury korporacyjnej jest podstawowym składnikiem projektu kampusu?

moduł usług

centrum danych

brzegowy

dostęp do dystrybucji dla przedsiębiorstw *

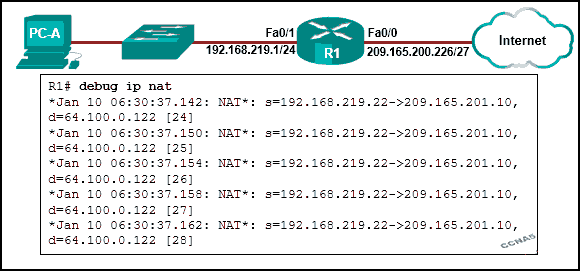

31

Zobacz wystawę. Administrator próbuje skonfigurować PAT na R1, ale PC-A nie może uzyskać dostępu do Internetu. Administrator próbuje pingować serwer w Internecie z komputera PC-A i zbiera debugowania pokazane na wystawie. Na podstawie tego wyniku, jaka jest najprawdopodobniej przyczyna problemu?

Wewnętrzne i zewnętrzne interfejsy NAT zostały skonfigurowane wstecz.

Lista dostępu do źródła NAT odpowiada nieprawidłowemu zakresowi adresów.

Adres na Fa0 / 0 powinien wynosić 64.100.0.1.

Wewnętrzny adres globalny nie znajduje się w tej samej podsieci co dostawca usług internetowych. *

32

Które stwierdzenie najlepiej opisuje sieć WAN?

WAN to inna nazwa Internetu.

WAN to narzędzie publiczne, które umożliwia dostęp do Internetu.

Sieć WAN łączy sieci LAN na duże odległości. *

Sieć WAN jest siecią LAN rozszerzoną w celu zapewnienia bezpiecznego zdalnego dostępu do sieci.

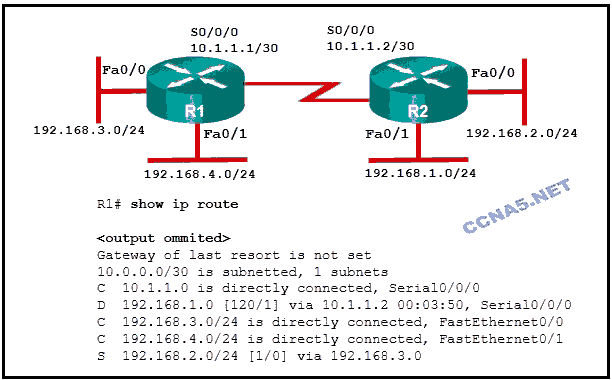

33

Zobacz wystawę. Ping z R1 do 10.1.1.2 powiódł się, ale ping z R1 do dowolnego adresu w sieci 192.168.2.0 kończy się niepowodzeniem. Co jest przyczyną tego problemu?

W R1 nie ma bramy ostateczności.

Interfejs szeregowy między dwoma routerami jest wyłączony.

Trasa statyczna dla 192.168.2.0 jest niepoprawnie skonfigurowana. *

Trasa domyślna nie jest skonfigurowana na R1.

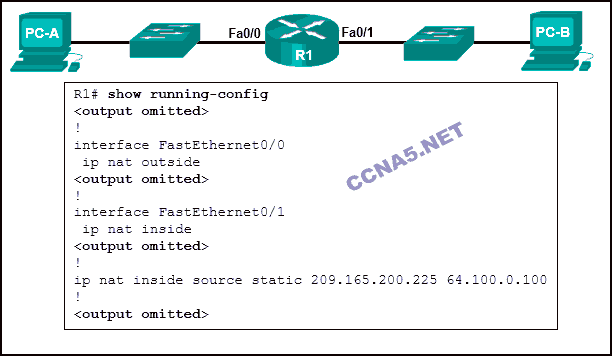

34

Zobacz wystawę. W oparciu o konfigurację R1, które urządzenie jest wewnętrznym hostem i jaki jest wewnętrzny lokalny adres tego hosta?

PC-B z adresem 64.100.0.100

PC-A z adresem 64.100.0.100

PC-B z adresem 209.165.200.225 *

PC-A z adresem 209.165.200.225

35

Które trzy stwierdzenia są prawdziwe w odniesieniu do LMI Frame Relay? (Wybierz trzy.)

Typy LMI obsługiwane przez routery Cisco to CISCO i IETF.

LMI używa zastrzeżonych DLCI do wymiany komunikatów między DTE i DCE. *

Typ LMI musi być zawsze konfigurowany ręcznie.

Dostępne typy LMI to CHAP i PAP.

Interfejs LMI zapewnia mechanizm statusu obwodu wirtualnego (VC). *

Typ LMI skonfigurowany na routerze musi odpowiadać typowi stosowanemu na przełączniku Frame Relay. *

36

Jaki typ instalacji jest potrzebny do przeglądania wiadomości syslog?

Klient syslog musi być zainstalowany na stacji roboczej.

Ponieważ każdy sprzęt sieciowy może interpretować wiadomości syslog, do ich przeglądania nie są potrzebne żadne specjalne elementy.

Serwer syslog musi być zainstalowany na routerze.

Serwer syslog musi być zainstalowany na stacji roboczej. *

37

Jakie są trzy mechanizmy zarządzania ograniczeniami Frame Relay? (Wybierz trzy.)

BECN *

FECN *

DE *

DLCI

Inverse ARP

LMI

38

Jaki jest związek między DE a CIR w Frame Relay?

Bit DE wskaże, kiedy należy zastosować wielkość serii zatwierdzonej przez CIR.

Gdy CIR w danym DLCI zostanie przekroczony, ustawiany jest bit DE ramek powyżej CIR. *

Gdy CIR zostanie przekroczony, odwrotny komunikat ARP DE powiadamia źródło o zmniejszeniu prędkości transmisji ramki.

Mechanizm kontroli przepływu XON / XOFF ustawia bit DE po przekroczeniu CIR.

39

Co może spowodować zmniejszenie dostępnej przepustowości szerokopasmowego połączenia kablowego?

odległość od centrali dostawcy zatwierdzonej

prędkości transmisji informacji

mniejsze komórki

liczba subskrybentów *

40

Dane wyjściowe polecenia show ip interface short wskazują, że Serial0 jest włączony, ale protokół linii jest wyłączony. Jakie są dwie możliwe przyczyny, że protokół linii jest w stanie wyłączonym? (Wybierz dwa.)

W routerze ustawiono niepoprawną bramę domyślną.

Zdalne urządzenie nie wysyła komunikatów podtrzymujących. *

Brak konfiguracji sieci w konfiguracji protokołu routingu.

Częstotliwość zegara nie jest ustawiona w DTE.

Hermetyzacja interfejsu Serial0 jest nieprawidłowa. *

41

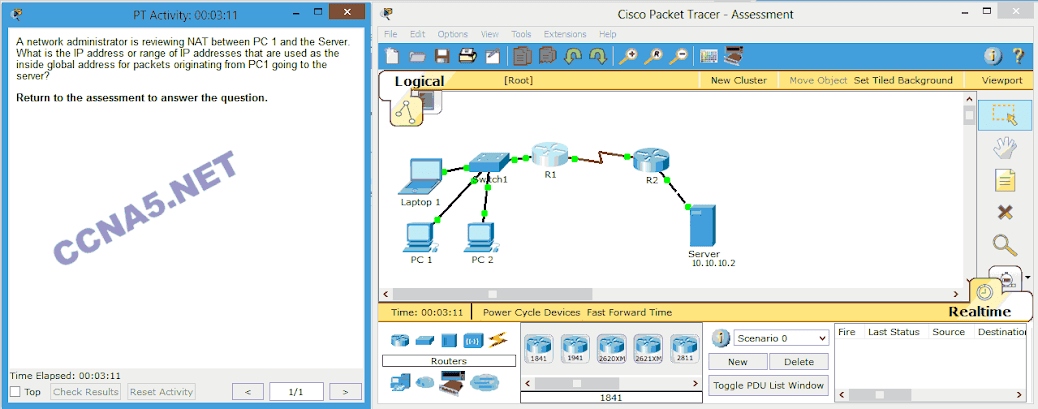

Uruchom PT Ukryj i zapisz PT

Otwórz działanie PT. Wykonaj zadania opisane w instrukcjach dotyczących aktywności, a następnie odpowiedz na pytanie.

Jaki jest adres IP lub zakres adresów IP, które są używane jako wewnętrzny adres globalny dla pakietów, które pochodzą z PC1 i idą na serwer?

209.165.200.231 – 209.165.200.239

192.168.10.21

209.165.200.225 – 200.165.200.229 *

192.168.10.1 – 192.168.10.254

209.165.200.231

42

Których trzech algorytmów można użyć do szyfrowania danych użytkownika w ramach IPSec VPN? (Wybierz trzy.)

AES *

SHA

Diffie-Hellman

DES *

ESP

3DES *

43

Administrator musi skonfigurować router, aby wewnętrzne serwery sieciowe były dostępne z Internetu. Każdy serwer jest skonfigurowany z prywatnym adresem IPv4. Jaki typ NAT powinien skonfigurować administrator?

dynamiczny NAT

PAT

NAT przeciążenie

statyczny NAT *

44

Które dwa wymagania dla warstwy 1 zostały przedstawione w specyfikacji interfejsu danych usługi transmisji danych przez kabel (DOCSIS)? (Wybierz dwa.)

szerokości kanałów *

techniki modulacji * techniki kompresji metody dostępu z

maksymalną prędkością transmisji danych

45

Jakie trzy parametry są używane przez NetFlow do klasyfikowania ruchu? (Wybierz trzy.)

Pole TOS *

liczba pakietów

numer portu *

interfejs wejściowy *

interfejs wyjściowy

liczba bajtów

46

Które dwa produkty są częścią Cisco Collaboration Architecture? (Wybierz dwa.)

Cisco Unified Computing

Cisco Unified Communications *

Cisco Borderless Punkt końcowy

Cisco TelePresence *

Cisco Virtual Private Network

47

Ile adresów będzie dostępnych dla dynamicznego tłumaczenia NAT, gdy router jest skonfigurowany z następującymi poleceniami?

Router (config) #ip nat pula TAME 209.165.201.23 209.165.201.30 maska sieci 255.255.255.224

Router (config) #ip nat wewnątrz listy źródeł 9 pula TAME

31

24

9

10

8 *

7

48

W podejściu do projektowania sieci Cisco Enterprise Architectures jaki jest cel modułu krawędzi korporacyjnych?

w celu zapewnienia szybkiej łączności i ochrony serwerów w

celu zapewnienia połączeń internetowych, VPN i WAN * w

celu przekazywania ruchu z jednej sieci lokalnej do drugiej w

celu zapewnienia dostępu do usług telefonii IP, usług kontrolera bezprzewodowego i usług zunifikowanych

49 W

jaki sposób STDM przydziela przepustowość dla połączenia szeregowego?

Zapewnia, że przepustowość jest przydzielana do każdego kanału lub przedziału czasowego, niezależnie od tego, czy stacja korzystająca z kanału ma dane do transmisji.

Zapewnia, że każdy przedział czasu jest przypisany do poszczególnych rozmów.

Śledzi rozmowy wymagające dodatkowej przepustowości. Następnie dynamicznie przypisuje nieużywane

przedziały czasowe według potrzeb. * Statycznie przypisuje przepustowość na podstawie wstępnie przypisanych przedziałów czasowych.

50

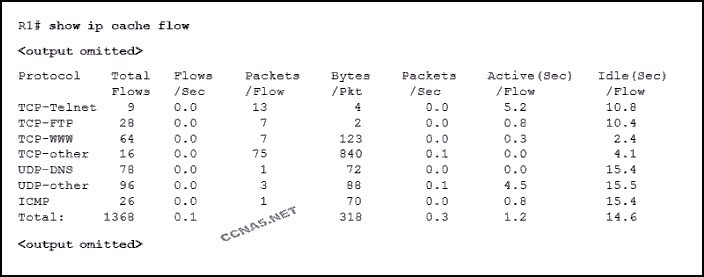

Zobacz wystawę. Podczas planowania aktualizacji administrator sieci korzysta z narzędzia Cisco NetFlow do analizy przepływu danych w bieżącej sieci. Co wygenerowało najwięcej pakietów?

TCP-inny *

UDP-DNS

TCP-Telnet

UDP-inny

ICMP